Octave : sécuriser la biométrie vocale contre l’usurpation

Face à la quantité de mots de passe qui nous envahissent pour protéger nos divers comptes sur le web, un système d’authentification par biométrie vocale pourrait apparaître plus simple. Mais cela pose un problème : si notre voix est enregistrée, puis usurpée, il est difficile d’en changer pour résoudre le problème. Dans le but d’améliorer la sécurité des systèmes d’authentification vocale, Nicholas Evans et son équipe basée à Eurecom sont impliqués depuis juin 2015 — et pour une durée de deux ans — dans un projet européen H2020 nommé Octave.

Face à la quantité de mots de passe qui nous envahissent pour protéger nos divers comptes sur le web, un système d’authentification par biométrie vocale pourrait apparaître plus simple. Mais cela pose un problème : si notre voix est enregistrée, puis usurpée, il est difficile d’en changer pour résoudre le problème. Dans le but d’améliorer la sécurité des systèmes d’authentification vocale, Nicholas Evans et son équipe basée à Eurecom sont impliqués depuis juin 2015 — et pour une durée de deux ans — dans un projet européen H2020 nommé Octave.

Quel est l’enjeu derrière le projet Octave ?

Nicholas Evans : L’idée générale derrière ce projet est de se débarrasser de l’utilisation des mots de passe. Ceux-ci sont très couteux en termes de maintenance : la plupart des gens en utilisent plusieurs et les oublient souvent. En soulageant les gens des désagréments des mots de passe, Octave réduira les désavantages économiques et pratiques liés à leur perte touchant les fournisseurs de service. Octave délivrera un service évolutif et fiable d’authentification biométrique (ndlr : « trusted biometric authentication service » en anglais, ou TBAS). Ce projet vise donc à offrir un service qui soit de confiance, et qui fonctionne dans différentes situations réelles.

Eurecom dirige le troisième groupe de travail de ce projet H2020. Quel est le rôle de l’école ?

NE : Notre mission est d’assurer la fiabilité du système de vérification automatique du locuteur. Pour cela, notre groupe de travail s’organise en deux axes. Premièrement, il s’agit d’assurer le fonctionnement du TBAS dans une variété d’environnements. En effet, la plateforme Octave doit pouvoir être opérationnelle qu’elle soit déployée sur une bande passante limitée ou dans un contexte où le locuteur est dans une zone bruyante. C’est principalement un travail de traitement du signal et de réduction du bruit. À Eurecom, nous travaillons plus spécifiquement sur le second axe, qui est orienté vers la lutte contre l’usurpation d’identité.

Comment votre équipe de recherche assure la sécurité du système de lutte contre l’usurpation ?

NE : Si je veux voler votre identité, une des stratégies peut être d’obtenir un modèle de votre voix et de construire un système qui me permettra de transformer la mienne en la vôtre. Mais un tel système introduirait un signal artificiel, appelé artefact de traitement. Je pourrais également essayer de synthétiser votre voix, mais cela créerait à nouveau des artefacts de traitement. Donc une des meilleures approches pour identifier une tentative d’usurpation consiste à développer un détecteur d’artefact. Pour faire cela, nous appliquons généralement des algorithmes de reconnaissance de formes et de machine learning pour enregistrer les artefacts de traitement issus de larges bases de données de voix modifiées.

La biométrie vocale pourrait être utile dans de nombreux domaines, qu’il s’agisse par exemple de paiements en ligne ou d’authentifications pour accéder à des applications mobiles.

Les chercheurs ont donc à leur disposition des grandes bases de données de voix modifiées ?

NE : C’est là que le travail devient délicat. Idéalement, nous utiliserions des bases de données de vraies usurpations de voix. Cependant, cela n’existe pas. Et même si elles existaient, elles ne contiendraient probablement pas suffisamment d’échantillons. Nous devons donc générer ces bases de données nous-mêmes. Nous essayons d’imaginer comment un attaquant tenterait d’usurper un locuteur, et nous fabriquons un grand nombre d’échantillons de voix modifiées de la même façon. Et nous le faisons même mieux qu’un faussaire, puisque nous imaginons plusieurs profils d’attaque et plusieurs algorithmes d’usurpation.

Cependant, cette méthodologie entraîne un biais regrettable. En effet, lorsque nous voulons utiliser des bases de données de voix modifiées générées artificiellement, nous nous retrouvons en très bonne position pour savoir comment les voix ont été usurpées puisque nous sommes nous-mêmes les faussaires. Pour créer des détecteurs d’usurpation fiables, nous devons essayer de les utiliser à l’aveugle, c’est-à-dire que nous devons essayer de ne pas utiliser notre connaissance des méthodes d’usurpation : dans la réalité nous ne saurons jamais comment les attaques ont été générées.

Par chance, une large base de données standardisée de voix usurpées est désormais disponible et a été utilisée récemment pour une évaluation compétitive. Comme les participants n’étaient pas au courant de certaines méthodes d’attaque utilisées pour générer cette base de données, nous avons une bonne idée du degré de confiance avec lequel nous pouvons détecter une attaque en situation réelle. Eurecom a d’ailleurs co-organisé cette évaluation, appelée ASVspoof 2015, avec un autre des partenaires d’Octave : l’université de Finlande de l’Est, parmi d’autres.

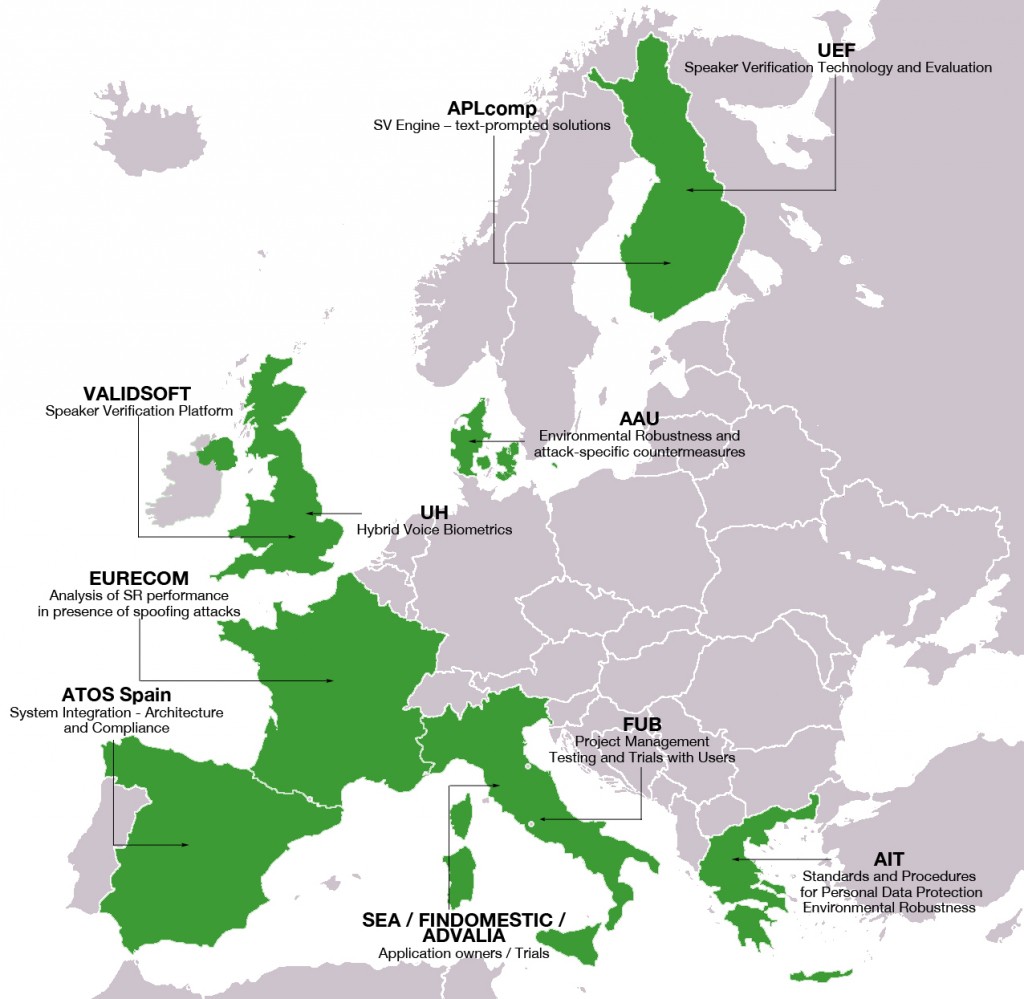

Quels sont les autres partenaires impliqués dans le projet Octave ?

NE : Parmi nos partenaires, nous comptons Validsoft au Royaume-Uni, un vendeur de produits de biométrie vocale. Eurecom travaille avec Validsoft pour valider les technologies d’Octave sur une plateforme de qualité commerciale. Mais ce n’est pas la seule catégorie de partenaires industriels que nous avons. Alors que APLcomp est un autre vendeur de produit, Advalia est une plateforme de développement de solutions personnalisées. ATOS est en charge de l’intégration à large échelle d’Octave. Les utilisateurs professionnels sont représentés par un opérateur d’aéroport, SEA, et par un acteur du secteur bancaire : Findomestic, qui appartient désormais à BNP Paribas. Ces deux derniers partenaires nous aideront pour l’évaluation, en nous offrant la possibilité de déployer notre TBAS dans leurs environnements respectifs. Les écosystèmes des aéroports et du domaine bancaire sont très différents, ce qui nous permettra d’avoir plus de retours sur le fonctionnement d’Octave en conditions réelles.

En savoir + sur la biométrie vocale avec TalkToPay, une belle histoire Carnot

En savoir + sur la biométrie

En savoir + sur le projet Octave

[box type= »shadow » align= »aligncenter » class= » » width= »95% »]

Le projet Octave :

Le projet Objective Control of Talker Verification (Octave) est un projet européen financé via l’appel Horizon 2020 sur la « Sécurité numérique : cybersécurité, vie privée et confiance ». Il a débuté en juin 2015 et durera deux ans. Le programme de recherche est divisé en huit groupes de travail, dont le troisième baptisé « Solidité dans la vérification du locuteur » est dirigé par Eurecom. L’école, filiale de l’Institut Mines-Télécom, a été contactée pour travailler au sein d’Octave suite à son expérience sur la détection d’usurpation dans les systèmes de biométrie vocale. En effet, avant Octave, Eurecom était impliquée dans le projet FP7 intitulé Tabula Rasa.

Liste des partenaires d’Octave :

[/box]

Trackbacks (rétroliens) & Pingbacks

[…] Octave : sécuriser la biométrie vocale contre l’usurpation […]

[…] En savoir + sur la lutte contre l’usurpation d’identité appliquée à la biométrie vocale avec le projet H2020 Octave […]

[…] (Version française disponible ici) […]

Laisser un commentaire

Rejoindre la discussion?N’hésitez pas à contribuer !